Вирус Petya.A атаковал 80 компаний в России и на Украине

Россия и Украина подверглись новой масштабной хакерской атаке вирусом, похожим на WannaCry, — он блокирует компьютеры и требует выкуп в биткоинах за дешифровку файлов. В общей сложности пострадало более 80 компаний в обеих странах, включая российские «Роснефть» и «Башнефть», сообщает Газета.ру.

Компания «Роснефть» подверглась мощной хакерской атаке, о чем сообщила в своем твиттере.

«На серверы компании осуществлена мощная хакерская атака. Мы надеемся, что это никак не связано с текущими судебными процедурами», — говорится в сообщении. Сайт «Роснефти» на момент публикации заметки был недоступен.

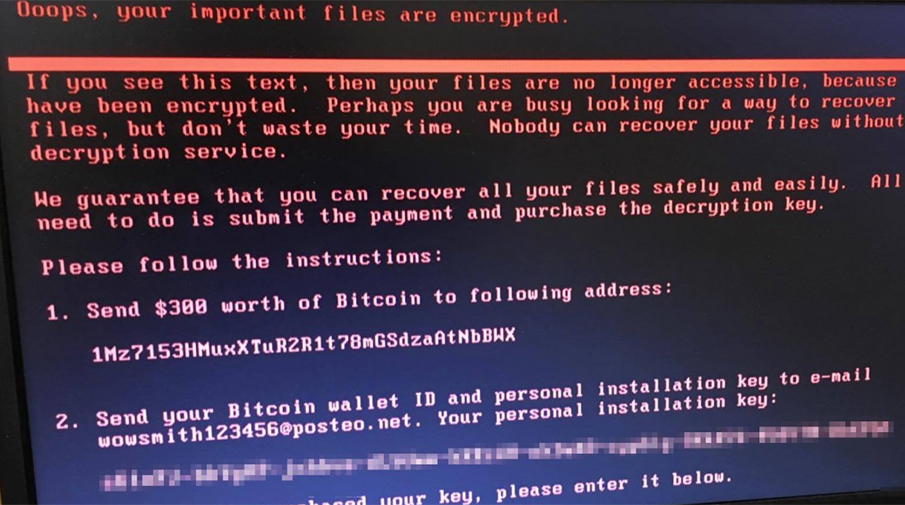

Вирус Petya.A на экране зараженного компьютера

Вирус Petya.A на экране зараженного компьютера

Нефтяная компания сообщила, что обратилась в правоохранительные органы в связи с инцидентом. Из-за оперативных действий службы безопасности работа «Роснефти» не нарушилась и продолжается в штатном режиме.

«Хакерская атака могла привести к серьезным последствиям, однако благодаря тому, что компания перешла на резервную систему управления производственными процессами, ни добыча, ни подготовка нефти не остановлены», — сообщили представители компании.

Они предупредили, что все, кто будут распространять недостоверные данные, «будут рассматриваться как сообщники организаторов атаки и вместе с ними нести ответственность.»

Кроме того, были заражены компьютеры компании «Башнефть», сообщили «Ведомости». Вирус-шифровальщик, как и печально известный WannaCry, заблокировал все данные компьютера и требует перевести преступникам выкуп в биткоинах, эквивалентный $300.

К сожалению, это не единственные пострадавшие от масштабной хакерской атаки — Telegram-канал «Сайберсекьюрити и Ко.» сообщает о кибервзломе Mondelēz International (бренды Alpen Gold и Milka), Ощадбанка, Mars, Новой Почты, Nivea, TESA и других компаний.

Автор канала Александр Литреев заявил, что вирус носит название Petya.A и что он действительно похож на WannaCry, поразивший более 300 тыс. компьютеров по всему миру в мае этого года. Petya.A поражает жесткий диск и шифрует главную таблицу файлов (MFT). По данным Литреева, вирус распространялся в фишинговых письмах с зараженными вложениями.

В блоге «Лаборатории Касперского» появилась публикация с информацией о том, как происходит заражение. По словам автора, вирус распространяется в основном через HR-менеджеров, так как письма маскируются под сообщение от кандидата на ту или иную должность.

«HR-специалист получает фальшивое письмо со ссылкой на Dropbox, по которой якобы можно перейти и скачать «резюме». Вот только файл по ссылке является не безобидным текстовым документом, а самораспаковывающимся архивом с расширением .EXE», — рассказывает эксперт.

После открытия файла пользователь видит «синий экран смерти», после которого Petya.A блокирует систему.

Специалисты компании Group-IB рассказали «Газете.Ru», что недавно шифровальщик Petya использовала группа Cobalt для сокрытия следов целевой атаки на финансовые учреждения.

Снова русские хакеры

Наиболее сильно от вируса Petya.A пострадала Украина. Среди пострадавших — Запорожьеоблэнерго, Днепроэнерго, Киевский метрополитен, украинские мобильные операторы Киевстар, LifeCell и УкрТелеКом, магазин «Ашан», ПриватБанк, аэропорт Борисполь и другие организации и структуры.

Всего в общей сложности были атакованы свыше 80 компаний в России и на Украине.

Депутат украинской Рады от «Народного фронта», член коллегии МВД Антон Геращенко заявил, что в кибератаке виноваты российские спецслужбы.

«По предварительной информации, это организованная система со стороны спецслужб РФ. Целью данной кибератаки являются банки, СМИ, «Укрзализниця», «Укртелеком». Вирус попадал на компьютеры несколько дней, даже недель в виде разного рода сообщений на почту, пользователи, которые открывали это сообщения, позволяли вирусу разойтись по всем компьютерам. Это еще один пример использования кибератак в гибридной войне против нашей страны», — сообщил Геращенко.

Атака вирусом-вымогателем WannaCry случилась в середине мая 2017 года и парализовала работу нескольких международных компаний по всему миру. Ущерб, нанесенный мировому сообществу масштабным вирусом WannaCry, оценили в $1 млрд.

Зловред использовал уязвимость в операционной системе Windows, блокировал компьютер и требовал выкуп. Распространение вируса было остановлено случайно одним британским программистом — он зарегистрировал доменное имя, к которому обращалась программа.

Несмотря на то что кибератака WannaCry имела планетарный масштаб, всего было зафиксировано только 302 случая уплаты выкупа, в результате чего хакеры смогли заработать $116 тыс.

Похожие новости